📋 この記事の対象

外出先や別拠点から 自宅・社内の開発マシンへリモートデスクトップ (RDP) 接続 して作業する開発者向けの Tips です。次のようなシーンで読んでください。

- これまで L2TP/IPsec VPN で接続していたが、接続が不安定・設定が煩雑

- ルータのポート開放や 二重 NAT で VPN 構築に挫折した

- Splashtop / Chrome リモートデスクトップ 等の SaaS も検討したが、VS Code Remote SSH / Git / Docker での開発には向かない

- リモートアクセスのセキュリティ(NLA / Entra ID / 多要素認証)を整理したい

本記事では「何に乗り換えれば正解なのか」を、実際に自宅環境で L2TP/IPsec → Tailscale (WireGuard) へ移行した経験をもとにまとめます。

✅ 結論(ベストプラクティス)

- L2TP/IPsec は 2026 年現在、新規採用すべきではない。古い暗号スイート前提・NAT 越えが弱い・モダン OS でのサポート縮小傾向。

- 開発者の RDP 用途では Tailscale(WireGuard ベース)に乗り換えるのが最有力。NAT 越え自動・ポート開放不要・マルチプラットフォーム対応。

- 画面操作だけなら Splashtop 等の SaaS でも良いが、SSH / Git / Docker / ファイル転送を含めると Tailscale が圧倒的に柔軟。

- 個人利用なら Tailscale Free プランで 最大 100 デバイス無料。

根拠: Tailscale は WireGuard による P2P mesh で、クラウド経由の中継(DERP)にも自動フォールバックします。RDP・SSH・HTTP・独自ポートまで「IP でつながるものは全部」通せるため、画面越しのコピペに頼らずに開発マシンと一体化できます。

🚫 なぜ L2TP/IPsec は非推奨になったのか

| 問題点 | 内容 |

|---|---|

| PSK の脆弱性 | 事前共有鍵がブルートフォース攻撃の対象になりうる |

| NAT 越えの複雑さ | UDP 500 / 4500 / ESP の転送が必要、二重 NAT 下では特に難しい |

| IKEv1 依存の実装が残存 | 古い暗号スイート(3DES, SHA-1, MODP1024 等)を前提にする例が多い |

| モダン OS でのサポート縮小 | Windows 11 では設定 UI が煩雑、iOS でも手順が増える傾向 |

| セキュリティ監査不足 | 実装依存の脆弱性が発見されやすい |

自宅ルータ(auひかり HGW や家庭用ルータ)と社内ルータを重ねた 二重 NAT 環境 では、UDP 500/4500/ESP を両方のルータで転送設定する必要があり、運用負荷が高いわりに通信品質が安定しません。

推奨される代替:

- WireGuard / Tailscale(本記事推奨)

- IKEv2(証明書認証)

- Cloudflare Access / Cloudflare Tunnel

🔀 L2TP の乗り換え候補を比較(Tailscale / WireGuard / Cloudflare Tunnel / Splashtop)

開発者が外出先から RDP するケースで、主要な選択肢を比較します。

| 方式 | 二重 NAT 影響 | ルータ設定 | 固定 IP 要否 | 難易度 | 開発作業の柔軟性 |

|---|---|---|---|---|---|

| Tailscale | 影響なし | 不要 | 不要 | ★☆☆ | ◎ |

| Cloudflare Tunnel | 影響なし | 不要 | 不要 | ★★☆ | ○ |

| WireGuard(自前構築) | 要対応 | 必要 | 必要 | ★★★ | ◎ |

| RTX 系 IKEv2 VPN | 要対応 | 必要 | 必要 | ★★★★ | ○ |

| L2TP/IPsec(旧方式) | 要対応 | 必要 | 必要 | ★★★ | 非推奨 |

| Splashtop / Chrome RD | 影響なし | 不要 | 不要 | ★☆☆ | × |

「開発作業の柔軟性」は、RDP 画面操作以外に SSH / Git / Docker / ファイル転送ができるか を評価した指標です。

💡 なぜ開発者のリモートデスクトップに Tailscale が最適なのか

1. 画面操作ツールでは開発はまわらない

Splashtop や Chrome リモートデスクトップのような 画面転送 SaaS は、確かに動作は軽快で設定も簡単です。画質やフレームレートは RDP 以上に快適な場合もあります。

しかし開発作業を考えると、以下の限界があります。

- VS Code の Remote SSH / Dev Container が使えない

git push/docker compose upをローカル端末で実行できない- 自宅 NAS / RTX ルータ管理画面 / 社内 DB 等、画面以外のホストに届かない

- ローカル ↔ リモート間の ファイル同期・ポートフォワード ができない

要するに画面転送 SaaS は「遠隔操作」はできても「遠隔の IP ネットワークに参加する」ことはできません。開発作業の本質は後者なので、IP レベルで繋がる Tailscale のほうが圧倒的に柔軟です。

2. Tailscale + RDP と Splashtop の比較

| 観点 | Tailscale + RDP | Splashtop Solo 等 |

|---|---|---|

| 初期コスト | 無料(個人プラン) | 月額課金 |

| 画面操作の快適性 | 良 | 優 |

| VS Code Remote SSH | ○ | × |

| Git / Docker / CLI 操作 | ○(ローカルから直接) | ×(画面越しのみ) |

| LAN 内他機器アクセス | ○(Subnet Router で拡張可) | × |

| iPhone / iPad 操作性 | 良 | 優 |

| ベンダーロックイン | なし(WireGuard 準拠) | あり |

| 値上げ・仕様変更リスク | 低 | 中〜高 |

画面操作の快適性だけを見ると Splashtop 系は魅力的ですが、開発者にとっての「リモート作業」は画面だけでは完結しない ため、Tailscale を基盤にして RDP をその上で使うのが実用的です。

3. Tailscale の技術的な強み

- NAT Traversal 自動: STUN / DERP で NAT 越えを自動処理。二重 NAT 環境でもポート開放不要

- WireGuard 暗号: ChaCha20-Poly1305, Curve25519 などモダン暗号スイート

- Zero Config: 公開鍵交換・ルーティング・DNS すべて自動

- MagicDNS:

my-pc.tail-xxxx.ts.netのようなホスト名で解決できる - ACL: デバイス単位の最小権限制御(ゼロトラスト設計と相性が良い)

- マルチプラットフォーム: Windows / macOS / Linux / iOS / Android 全対応

- P2P mesh: サーバ経由ではなく、クライアント同士が直接 WireGuard トンネルを張る

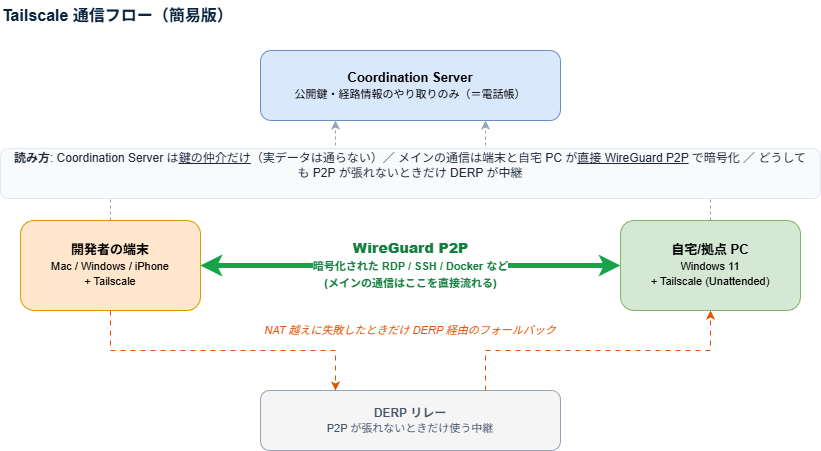

通信フローのイメージ

ポイントは 3 つだけです。

- Coordination Server は「電話帳」。公開鍵と経路情報の仲介をするだけで、実データ(RDP 画面や SSH のパケット)は一切通らない

- メインの通信は端末と PC の直接 P2P。WireGuard で暗号化されたトンネルがユーザー端末と自宅 PC の間に張られ、RDP も SSH も Docker もすべてここを流れる

- DERP はあくまでフォールバック。厳格な NAT 等で P2P が張れないときだけ中継に落ちる(通常の家庭・オフィス回線ではほぼ直接 P2P で繋がる)

従来の L2TP/IPsec が「ルータをサーバ化してポートを開ける」モデルだったのに対し、Tailscale は「端末同士が勝手に鍵交換して直結する」モデルです。この差が、二重 NAT 環境でもポート開放なしで動く理由です。

🛠️ L2TP から Tailscale への移行ステップ(全体像)

L2TP 環境から Tailscale + RDP に乗り換えるときのステップを、ざっくりまとめます。

1. 自宅/拠点の対象 PC に Tailscale をインストール

2. Unattended Mode を有効化(ユーザーログオフ中も動作継続)

3. クライアント端末(Mac / Windows / iPhone 等)にも Tailscale 導入

4. Tailscale Admin Console でデバイス一覧を確認

5. mstsc / Windows App 等で Tailscale IP (100.x.x.x) に RDP 接続

6. 旧 L2TP 設定をクライアント・ルータから撤去PC 側の Tailscale 有効化(Windows 11 例)

# 管理者権限 PowerShell

tailscale up --unattended

# スリープ/休止を無効化(リモートから常時アクセスするため)

powercfg /change standby-timeout-ac 0

powercfg /change hibernate-timeout-ac 0

# RDP のファイアウォール許可

Enable-NetFirewallRule -DisplayGroup "リモート デスクトップ"

# 状態確認

tailscale status

tailscale ip -4クライアントからの接続

# Windows の場合

mstsc /v:100.x.x.xmacOS / iOS では App Store の Windows App(Microsoft Corporation)を使い、ホスト名に Tailscale IP を指定します。

🪤 ハマりどころ: Entra ID 参加 PC × Mac の RDP エラー 0x1f07

症状

- Windows クライアントから Entra ID 参加 PC への RDP: 成功

- Mac 版 Windows App から同じ PC への RDP:

0x1f07 credentials were not provided in timeエラー

原因

Mac 版 Windows App と NLA (Network Level Authentication) + Entra ID アカウントの相性問題 です。NLA 認証のタイムアウトが発生し、資格情報を渡す前にセッションが切れます。

対処: PC 側で NLA を無効化する

# NLA 無効化(SSL/TLS 暗号化は維持)

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" `

-Name "UserAuthentication" -Value 0

# 確認

Get-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" `

-Name "UserAuthentication", "SecurityLayer"

# 期待値: UserAuthentication = 0, SecurityLayer = 2NLA を切っても大丈夫な理由

通常 NLA 無効化はセキュリティ上避けたい設定ですが、本構成では以下の理由でリスクが限定的です。

- RDP ポート (3389) は Tailscale 経由でのみ到達可能(インターネットに公開されない)

- Tailscale 自体が WireGuard でエンドツーエンド暗号化

SecurityLayer=2で RDP セッション自体の TLS 暗号化は維持

補償策として、後述する Tailscale 専用のファイアウォールルールで「Tailscale インターフェースからの RDP のみ許可」にしておくとさらに安全です。

Entra ID アカウントの入力形式

RDP のユーザー名欄には AzureAD\user@example.com 形式で入力します(ドメインプレフィックス AzureAD\ が必須)。

🔐 Tailscale + RDP のセキュリティ運用(2FA / Device Approval / ACL)

「NLA を切って大丈夫か?」を不安視するより、攻撃経路を俯瞰して対策の優先度を付ける ことが重要です。

想定される攻撃経路と効果的な対策

| 攻撃経路 | 効果的な対策 |

|---|---|

| Tailscale アカウント乗っ取り | Google/SSO 側の 2FA / パスキー必須化 |

| 攻撃者が勝手に新デバイスを tailnet に | Tailscale Device Approval 有効化 |

| tailnet 内のデバイス侵害 | ACL で RDP (3389) のみに通信を限定 |

| LAN 経由での RDP 攻撃 | Tailscale 専用のファイアウォールルール |

| Tailscale 自体のゼロデイ | Tailscale クライアントの最新版維持 |

最低限やっておきたい 3 つ

- Google/SSO アカウントの 2FA / パスキー設定

- Tailscale アカウントが乗っ取られると tailnet ごと攻撃者に渡るため、ここが最重要

- Device Approval の有効化

- Admin Console の Settings → Device management で ON に

- ACL で RDP のみ許可

- Admin Console の Access controls で、クライアントタグ → サーバタグの 3389/TCP のみ許可

{

"tagOwners": {

"tag:home-server": ["autogroup:admin"],

"tag:client": ["autogroup:admin"]

},

"acls": [

{

"action": "accept",

"src": ["tag:client"],

"dst": ["tag:home-server:3389"]

}

],

"ssh": []

}SSH も使うなら tag:home-server:22 を dst に追加します。

Tailscale 専用のファイアウォール(Windows 側)

LAN 直接からの RDP を禁止し、Tailscale 経由のみに制限したい場合:

# Tailscale インターフェースのみ 3389 許可

New-NetFirewallRule -DisplayName "RDP-Tailscale-Only" `

-Direction Inbound -LocalPort 3389 -Protocol TCP `

-Action Allow -InterfaceAlias "Tailscale" `

-Profile AnyLAN 内からの RDP も禁止したい場合のみ、既存の「リモート デスクトップ」許可ルールを無効化します。

🧭 LAN 全体にリモートアクセスを拡張: Tailscale Subnet Router

「RDP 対象 PC だけでなく、自宅 NAS / プリンタ / ルータ管理画面にもアクセスしたい」ケースは、Tailscale の Subnet Router 機能で解決できます。

# 対象 PC を Subnet Router 化(自宅 LAN 全体を広告)

tailscale up --advertise-routes=192.168.x.0/24 --unattended広告後、Admin Console → Machines → 対象 PC の Edit route settings で該当サブネットを Approve にすれば、Tailscale クライアントから LAN 内機器に IP 直アクセスできます。

開発者にとっては、自宅の開発 PC を踏み台に LAN 内の別サーバや IoT 機器までアクセスできるので、出張中でも「家のネットワークに居るのと同じ」状態で作業できます。

🧪 Tailscale ベースのリモート開発ワークフロー例

Tailscale ベースに移行すると、開発作業は以下のように変わります。

ローカル Mac / ノート PC

├─ mstsc / Windows App → 自宅 Windows PC を画面操作(従来の RDP 用途)

├─ VS Code Remote SSH → 自宅 Linux サーバで直接コーディング

├─ ssh dev.tail-xxxx.ts.net → CLI 作業

├─ docker -H ssh://... → リモート Docker デーモン操作

└─ rsync / scp → ファイル同期画面操作は RDP、CLI 系は SSH、コンテナは Docker context —— と 用途ごとに最適なプロトコルを選べる のが、画面転送 SaaS にはない Tailscale の価値です。

❓ よくある質問(FAQ)

Q1. L2TP/IPsec をこのまま使い続けるのは危険ですか?

社内ポリシーで許可されているなら即座に止める必要はありませんが、新規の VPN 基盤として採用するのは避けるべき です。PSK のブルートフォース耐性、IKEv1 依存、NAT 越えの弱さ、モダン OS での設定 UI 縮小など、運用コストは年々上がります。既存の L2TP 環境も更改タイミングで WireGuard / Tailscale / IKEv2 へ移行するのが妥当です。

Q2. Tailscale の Free プランで開発者個人の用途は十分ですか?

はい、十分です。Free プランは 最大 100 デバイス / 3 ユーザー が無料で、個人開発者が自宅 PC + ノート PC + スマートフォン + VPS 数台を繋ぐ程度であれば余裕があります。ACL や MagicDNS、Subnet Router も Free で利用可能です。

Q3. Splashtop や Chrome リモートデスクトップではダメなのですか?

画面操作だけで完結する用途(事務作業、軽い調査)であれば十分です。しかし VS Code Remote SSH / Git / Docker / ファイル同期 といった開発ワークフローは画面転送では成立しないため、開発者用途では Tailscale のように IP レベルでネットワークに参加できる方式が必要です。

Q4. NLA を無効化するとセキュリティが弱くなりませんか?

インターネットに RDP (3389) を直接公開しているなら確かに危険ですが、本構成では RDP は Tailscale トンネル内からのみ到達可能 であり、WireGuard のエンドツーエンド暗号化 + SecurityLayer=2 の TLS 暗号化も維持されます。さらに Tailscale 専用のファイアウォールルールを併用することで、総合的なリスクは通常の NLA あり構成より低くなります。

Q5. 二重 NAT 環境でも Tailscale が動く理由は?

Tailscale は UDP で STUN / DERP を用いた NAT Traversal を自動化 しており、ルータのポート開放を必要としません。UDP hole punching で P2P が張れない場合は DERP リレーに自動フォールバックするため、家庭用ルータ + ISP 提供 HGW の二重 NAT でも問題なく動作します。

Q6. 既存の IPsec 拠点間 VPN と共存できますか?

はい、可能です。Tailscale は エンドポイント(PC)側で終端 するオーバーレイ VPN なので、ルータ上で終端する IPsec 拠点間 VPN とはレイヤーが異なり、相互干渉しません。拠点間 BGP / IPsec トンネルはそのまま維持したまま、個別 PC への RDP だけ Tailscale 経由に切り替えることができます。

Q7. PC の電源が切れていても RDP できますか?

いいえ、対象 PC が起動して Tailscale サービスが動作している必要があります。外出先からのアクセスを前提にするなら、以下を設定してください。

powercfg /change standby-timeout-ac 0(スリープ無効)tailscale up --unattended(ユーザーログオフ中も継続動作)- BIOS の Wake on LAN + Tailscale Subnet Router での Magic Packet 送信(任意)

📚 参考リンク

📖 関連用語

- L2TP — 単独では暗号化を持たないトンネルプロトコル。IPsec とセットで使われる

- IPsec — IP レベルで暗号化・認証を行うプロトコル群

- IKE(IKEv1 / IKEv2) — IPsec の鍵交換プロトコル。IKEv1 は非推奨

- NAT — プライベート IP ↔ グローバル IP の変換。VPN の難所

- RDP — Windows 標準のリモートデスクトップ接続プロトコル

- ACL — リソースへのアクセス権を列挙する制御リスト

- Entra ID — Microsoft のクラウド ID・アクセス管理サービス(旧 Azure AD)

📝 まとめ

- L2TP/IPsec は PSK 脆弱性・NAT 越え・モダン OS サポートの観点で 新規採用非推奨

- 開発者の RDP 用途では Tailscale(WireGuard ベース)が第一候補

- 画面だけなら Splashtop 系でも良いが、SSH / Git / Docker を含めると Tailscale の柔軟性が圧倒的

- 乗り換え時は NLA × Entra ID × Mac の

0x1f07に注意 - セキュリティは 2FA / Device Approval / ACL の 3 点で多層防御